El caos de acceso en equipos remotos se puede resolver aplicando un modelo de Control de Acceso Basado en Roles (RBAC) en la nube. Este modelo centraliza la gestión de permisos y los asigna según las responsabilidades del puesto, en lugar de las peticiones individuales. Con este enfoque, las empresas evitan la dispersión de permisos, reducen mucho la superficie de ataque y hacen que cada persona tenga acceso solo a las herramientas que necesita para su trabajo, mejorando la seguridad y la eficiencia en equipos distribuidos.

El caos de acceso en equipos remotos se puede resolver aplicando un modelo de Control de Acceso Basado en Roles (RBAC) en la nube. Este modelo centraliza la gestión de permisos y los asigna según las responsabilidades del puesto, en lugar de las peticiones individuales. Con este enfoque, las empresas evitan la dispersión de permisos, reducen mucho la superficie de ataque y hacen que cada persona tenga acceso solo a las herramientas que necesita para su trabajo, mejorando la seguridad y la eficiencia en equipos distribuidos.

En el entorno tecnológico actual, donde el trabajo remoto ya es la “nueva normalidad”, la gestión de identidades se ha convertido en un reto clave. Las compañías ya no pueden depender solo de perímetros físicos o firewalls clásicos. En este escenario, el uso de servicios de almacenamiento en la nube y otras plataformas digitales requiere una estructura de permisos tan flexible como el propio equipo. Implementar RBAC no es solo una decisión técnica, sino una estrategia de supervivencia digital que libera a los administradores de TI de tener que gestionar permisos usuario por usuario de forma manual.

¿Qué es el caos de acceso en equipos remotos?

El caos de acceso aparece cuando una organización pierde el control sobre quién puede entrar, ver o modificar sus activos digitales. En equipos remotos, este problema se agrava por la dispersión geográfica y el uso de muchos dispositivos y redes distintas. Es común que los empleados vayan acumulando “privilegios heredados” de proyectos antiguos, lo que crea un entorno poco seguro donde las cuentas con demasiados permisos se convierten en un objetivo ideal para los ciberdelincuentes.

Este desorden no es solo un fallo de seguridad, también genera complicaciones operativas. Si los procesos de entrada y salida de personal (onboarding y offboarding) no están definidos, el departamento de TI se satura con peticiones constantes para abrir carpetas, aplicaciones o bases de datos. El resultado es una infraestructura sin visibilidad clara, donde el riesgo de una filtración de datos interna o externa crece cada día.

Factores que generan caos de acceso

Uno de los factores principales es la gestión manual y fragmentada. En muchas empresas, los permisos se conceden “sobre la marcha” por correo o chat, sin un registro central. Con el tiempo, nadie sabe con exactitud qué nivel de acceso tiene cada usuario. La ausencia de normas claras para los cambios de puesto también influye: si una persona pasa a otro departamento, pero mantiene los accesos anteriores, se acumulan privilegios que ya no necesita.

Otro factor importante es el uso de herramientas de soporte remoto sin actualizar o con fallos de seguridad. Como se ha visto en incidentes pasados, los atacantes suelen aprovechar vulnerabilidades en este tipo de herramientas para escalar privilegios. Además, la gran cantidad de aplicaciones SaaS sin identidad federada obliga a los usuarios a gestionar muchas credenciales, lo que favorece malas prácticas como la reutilización de contraseñas y aumenta el desorden administrativo.

Impacto del caos de acceso en la productividad y la seguridad

El impacto en la productividad se nota de inmediato. Los empleados pierden horas esperando que se les conceda acceso a los recursos que necesitan. Esta fricción diaria desmotiva al equipo y retrasa los plazos de entrega. El equipo de TI termina dedicando más tiempo a resolver problemas básicos de acceso que a innovar o reforzar la infraestructura.

En cuanto a la seguridad, las consecuencias pueden ser graves. El caos de acceso facilita ataques como el ransomware. Si una cuenta con permisos de administrador innecesarios se ve comprometida, el atacante puede cifrar gran parte de la infraestructura. También crece el riesgo de fugas accidentales de datos por parte de empleados que acceden a información sensible que no deberían ver, lo que puede dar lugar a sanciones legales y daños a la reputación de la empresa.

¿Cómo resuelve la nube los desafíos de acceso remoto?

La computación en la nube ofrece una infraestructura centralizada que permite aplicar políticas de seguridad iguales para todos, sin importar dónde estén los usuarios. A diferencia de los sistemas locales, la nube está pensada para crecer y adaptarse, lo que facilita el uso de soluciones de Gestión de Identidades y Accesos (IAM) que actúan como punto único de control para todos los recursos de la organización.

Al mover la gestión de accesos a la nube, las empresas pueden adoptar un modelo de Confianza Cero (Zero Trust). En este enfoque, nadie recibe confianza automática, incluso si se conecta desde la red corporativa. Cada solicitud de acceso se valida en tiempo real, usando señales como la ubicación, el estado del dispositivo y la identidad del usuario. Esto solo es posible gracias a la capacidad de procesamiento y conectividad de las plataformas cloud actuales.

Ventajas de la nube para el control de acceso

La mayor ventaja es la centralización y visibilidad. Las plataformas en la nube permiten a los administradores seguir patrones de acceso y ver cambios en tiempo real desde un solo panel. Esto hace más fácil detectar comportamientos raros, como inicios de sesión desde países inesperados o en horarios poco habituales. Además, la nube se integra de forma nativa con tecnologías de Autenticación Multifactor (MFA), añadiendo una capa clave de protección que reduce el riesgo de robo de credenciales.

Otra ventaja importante es la automatización. En la nube se pueden crear flujos de trabajo que asignen permisos de forma automática según atributos del usuario. Por ejemplo, si un nuevo empleado se registra en Recursos Humanos como “Analista de Marketing”, el sistema puede darle acceso inmediato a las herramientas de análisis y redes sociales de la empresa, sin intervención manual ni errores asociados.

Limitaciones de los métodos tradicionales frente a la nube

Los métodos clásicos, como las VPN y los firewalls perimetrales, suelen ser estáticos y poco flexibles. Una VPN tradicional da acceso a toda una red o subred una vez que el usuario se conecta, algo que va en contra del principio de privilegio mínimo. Si un atacante logra entrar por esa conexión, puede moverse con facilidad por la infraestructura interna. Además, gestionar permisos individuales en servidores locales exige configuraciones manuales en cada máquina, lo que deja de ser manejable a medida que la empresa crece.

Los sistemas on-premise también suelen carecer de la adaptación al contexto que requiere el trabajo remoto actual. No se ajustan bien a cambios rápidos de ubicación del usuario o a diferentes tipos de dispositivo (BYOD – Bring Your Own Device). La nube supera estas limitaciones ofreciendo un control detallado a través de plataformas, que permite restringir el acceso por usuario, por acción concreta y por el contexto en que se realiza.

¿Qué es el control de acceso basado en roles (RBAC) en la nube?

El Control de Acceso Basado en Roles (RBAC) es un método de seguridad en el que los permisos se asignan a “roles” definidos dentro de la organización, y luego los usuarios se vinculan a esos roles. En lugar de dar permisos uno a uno a “Juan Pérez”, se le asigna el rol de “Contador”, que ya incluye todos los accesos necesarios para hacer auditorías y gestionar finanzas. Esto simplifica mucho la administración de seguridad, sobre todo en empresas con cientos o miles de trabajadores.

En la nube, RBAC se convierte en la base de la gestión de datos. Plataformas como Azure, AWS y Google Cloud usan RBAC para decidir quién puede crear máquinas virtuales, quién puede leer bases de datos o quién puede cambiar configuraciones de red. Es una estructura lógica y jerárquica que alinea los permisos técnicos con la organización interna de la empresa.

Definición de RBAC

En términos técnicos, RBAC es un sistema de gestión de acceso donde los administradores definen permisos a partir de las tareas habituales de un puesto. Según especialistas en ciberseguridad, los roles en RBAC son estáticos, como las llaves de una casa: funcionan igual para cualquiera que las tenga. Si un usuario requiere más acceso, se le asigna un rol adicional (otra llave) en lugar de crear un permiso especial solo para él.

Este modelo hace que la seguridad sea predecible y consistente. Al definir bien qué puede hacer cada rol, la empresa reduce el riesgo de “huecos” en la política de acceso. RBAC se puede aplicar tanto a una sola aplicación como a todo un conjunto de servicios en la nube, permitiendo una gestión completa de la seguridad corporativa.

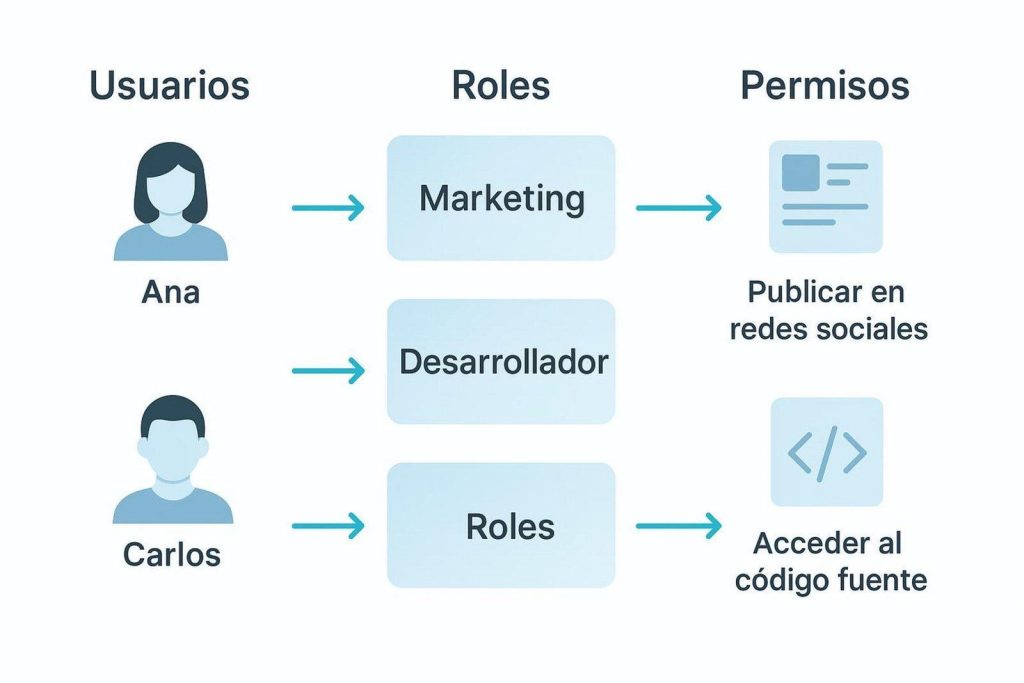

Elementos clave: Usuarios, roles y permisos

Para entender RBAC, hay que diferenciar sus tres elementos principales:

- Usuarios: Personas, servicios o aplicaciones que usan el sistema. Cada uno tiene una identidad única ligada a su cuenta corporativa.

- Roles: Conjuntos definidos de permisos. Un rol representa una función, como “Administrador de red”, “Editor de contenidos” o “Visualizador de informes”.

- Permisos: Capacidad técnica de hacer una acción concreta, como leer un archivo, modificar una base de datos o borrar un recurso.

La parte clave de RBAC está en la asignación. Un usuario puede tener uno o varios roles, y cada rol lleva un paquete de permisos ya revisado. Esta estructura evita la dispersión de permisos y ayuda a que, en una auditoría, se pueda ver con rapidez qué puede hacer cada miembro del equipo.

¿Cómo funciona RBAC en entornos cloud?

En la nube, RBAC funciona mediante un motor de políticas que revisa cada solicitud de acceso. Cuando un usuario intenta entrar a un recurso (por ejemplo, un contenedor de almacenamiento), el sistema consulta qué roles tiene en el Proveedor de Identidad (IdP). Si el rol incluye el permiso necesario, el sistema permite el acceso; si no, lo bloquea siguiendo una política de “denegar todo por defecto”.

Además, en entornos cloud como Google SecOps o Microsoft Azure, RBAC permite la herencia de permisos. Los roles se pueden organizar en una jerarquía donde los roles superiores heredan los permisos de los inferiores. Por ejemplo, un “Administrador de Proyecto” puede heredar todos los permisos de un “Desarrollador”, lo que simplifica la creación de roles avanzados sin definir cada permiso uno por uno.

Comparativa: RBAC frente a otros modelos de control de acceso

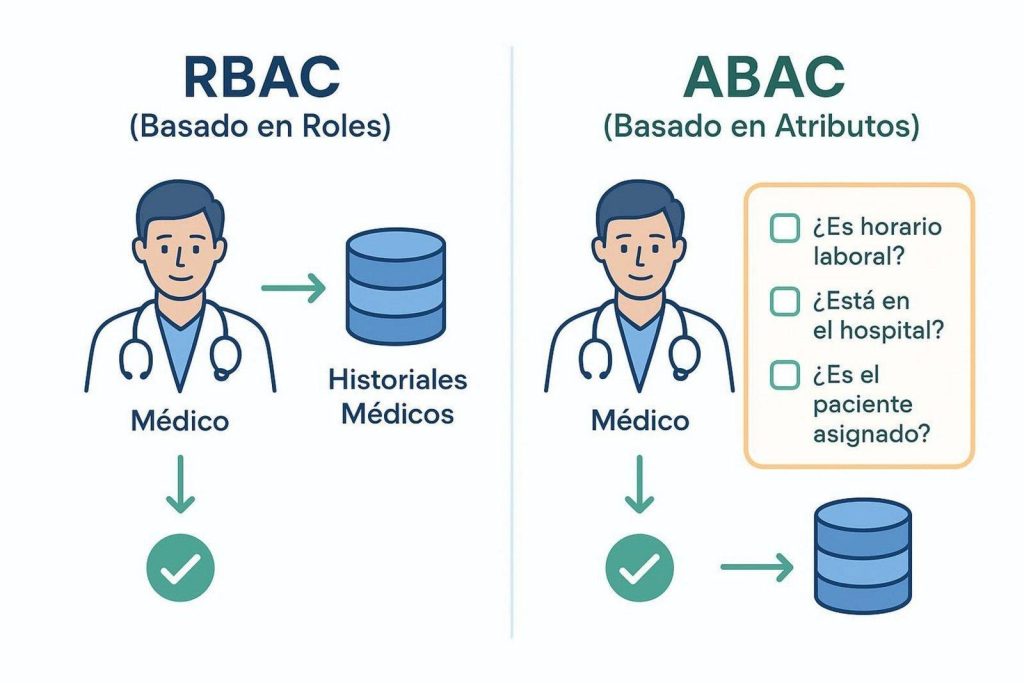

Aunque RBAC es el modelo más usado por su equilibrio entre seguridad y simplicidad, existen otros métodos que pueden encajar mejor según el nivel de detalle que necesite la organización. Conocer las diferencias ayuda a elegir la estrategia correcta. Modelos como ABAC (basado en atributos) o ACL (listas de control de acceso) ofrecen otros grados de detalle y pueden complementar o sustituir a RBAC en ciertos casos.

La elección no tiene por qué ser única; muchas arquitecturas modernas de nube híbrida usan varios modelos a la vez para lograr varias capas de defensa. Sin embargo, para la mayoría de empresas con equipos remotos, RBAC ofrece la estructura más clara para mantener el orden y cumplir con normas internacionales de protección de datos.

Diferencias con ABAC, ACL y PBAC

El Control de Acceso Basado en Atributos (ABAC) es más detallado que RBAC. Mientras RBAC se fija sobre todo en “quién eres” (tu rol), ABAC añade el contexto: “¿Desde dónde te conectas?”, “¿Qué hora es?”, “¿Es un dispositivo corporativo?”. ABAC es dinámico y permite reglas como “solo permitir acceso a datos financieros si el usuario es Contador Y está en la oficina Y es horario laboral”. Pero su gestión es más compleja y cara.

Las Listas de Control de Acceso (ACL) son el método más simple y antiguo. En una ACL, los permisos se asignan directamente a los objetos (archivos, carpetas) indicando qué usuarios concretos pueden acceder. Esto funciona bien en grupos pequeños, pero se vuelve incontrolable en organizaciones grandes. Por último, el Control de Acceso Basado en Políticas (PBAC) mezcla elementos de ambos modelos, usando reglas lógicas para decidir accesos y ofreciendo una flexibilidad intermedia.

Cuándo elegir RBAC vs ABAC en la nube

RBAC es la mejor opción cuando la empresa tiene funciones laborales claras y estables. Es el modelo preferido cuando se busca escalabilidad y facilidad para auditar. Si tu organización tiene departamentos definidos (Ventas, TI, RRHH), RBAC permite gestionar a miles de empleados con poco esfuerzo, ya que los permisos solo cambian si cambia la estructura de la empresa.

ABAC resulta útil cuando el riesgo de seguridad es muy alto y se necesita un control muy preciso del contexto. Por ejemplo, en sanidad o defensa, donde el acceso a un historial médico debe depender no solo del rol de “Médico”, sino también de si ese médico atiende a ese paciente en ese momento. Muchas compañías usan RBAC para el control general y ABAC para proteger los activos más críticos y sensibles.

Beneficios de implementar permisos basados en roles para equipos remotos

Al aplicar RBAC, la seguridad pasa de ser un trabajo reactivo a convertirse en una ventaja clara. Para los equipos remotos, esto significa que la distancia deja de ser un punto débil. Al usar accesos estándar, la empresa crea un entorno más predecible donde el riesgo de error humano -principal causa de muchas brechas de seguridad- disminuye de forma notable. Los beneficios abarcan desde la protección técnica hasta la reducción de costos operativos.

Además, RBAC refuerza la responsabilidad individual. Cuando los roles están bien definidos, cada persona sabe qué alcance tiene su función y la importancia de cuidar las credenciales asociadas. Esto es clave en el trabajo remoto, donde hay menos supervisión directa y más autonomía.

Incrementa la seguridad en el acceso remoto

RBAC aplica el Principio de Privilegio Mínimo, lo que hace que los usuarios solo dispongan de los permisos que realmente necesitan. Esto reduce mucho la superficie expuesta a ataques. Si un atacante toma el control de la cuenta de un redactor de contenidos, gracias a RBAC solo podrá usar herramientas de publicación, sin llegar a servidores de producción ni a bases de datos de clientes. Esta separación ayuda a contener incidentes y evitar que se conviertan en crisis graves.

Facilita la administración y auditoría

Con RBAC, los administradores de TI dejan de modificar permisos uno a uno cada vez que alguien entra o sale de la empresa. Solo tienen que asignar o quitar un rol. Esto acelera el onboarding y permite que los nuevos empleados sean productivos desde el primer día. Para las auditorías, es más fácil demostrar que “todos los Gerentes tienen acceso X” que justificar una mezcla de permisos personalizados acumulados durante años.

Mejora el cumplimiento normativo y la trazabilidad

Leyes y estándares como el RGPD (GDPR), HIPAA o SOC 2 exigen un control estricto sobre quién accede a los datos sensibles. RBAC ayuda a cumplir estas normas al ofrecer una estructura clara y registros de auditoría detallados. Al centralizar la gestión en la nube, se pueden generar informes automáticos que muestren quién tiene acceso a qué, cuándo se otorgó y quién lo autorizó, facilitando el trabajo de responsables de cumplimiento y auditores externos.

Optimiza la eficiencia operativa y reduce errores

La creación de roles estándar evita improvisaciones. Los administradores no tienen que recordar “qué permisos necesita un arquitecto de software”. Al elegir el rol definido, se reduce el riesgo de dejar fuera permisos importantes o de dar más acceso del necesario. También bajan las llamadas al soporte técnico por “falta de acceso”, liberando al equipo de TI para tareas de mayor valor, como ajustar la infraestructura o responder a amenazas avanzadas.

Pasos para la implementación exitosa de RBAC en la nube

Aplicar RBAC no es un acto puntual, sino un proceso ordenado que necesita planificación y trabajo conjunto entre TI y negocio. Si se hace con prisas, puede provocar interrupciones si los roles no están bien pensados. La meta es crear un sistema lo bastante fuerte para proteger a la empresa, pero lo bastante flexible para no frenar el trabajo diario de los equipos remotos.

Conviene empezar con un proyecto piloto en un departamento concreto antes de extenderlo a toda la organización. Así se pueden detectar conflictos de permisos y ajustar los roles antes de afectar al resto del personal.

Evaluación y clasificación de roles y permisos

El primer paso es hacer un inventario detallado de todas las funciones de la empresa. No se quede solo con los títulos de los puestos; analiza las tareas reales que realiza cada persona. Habla con los responsables de área para saber qué herramientas usan cada día. Una vez identificadas las funciones, define los permisos necesarios para cada una y agrúpalos en roles lógicos que tengan sentido tanto para los responsables de negocio como para los sistemas técnicos.

Configuración de usuarios y grupos

Con los roles definidos, el siguiente paso es organizar a los usuarios en grupos dentro del Proveedor de Identidad (IdP). En lugar de asignar roles a personas concretas, asigna roles a grupos. Por ejemplo, crea un grupo “Equipo de Finanzas” y asígnale el rol de “Contabilidad”. Después, añada a los empleados correspondientes a ese grupo. Esta “gestión por grupos” es una buena práctica para mantener la escalabilidad y facilitar cambios masivos en el futuro.

Asignación de privilegios mínimos necesarios

Al configurar los permisos de cada rol, adopta un enfoque prudente. Es mejor empezar con permisos limitados e ir ampliando si hace falta, que dar acceso amplio y luego tratar de reducirlo. Este enfoque de privilegio mínimo hace que, incluso si alguien abusa de un rol, el posible daño sea menor. Mantén los roles de “Administrador” muy restringidos y úsalos solo cuando haga realmente falta para tareas de mantenimiento del sistema.

Automatización y actualización continua de accesos

Aprovecha las funciones de automatización de tu plataforma cloud para gestionar el ciclo de vida de los accesos. Crea alertas para permisos sin uso en 90 días y establece revisiones automáticas. La nube permite que, cuando un empleado figura como “baja” en el sistema de RRHH, sus accesos se cancelen al momento en todas las aplicaciones relacionadas. Esta sincronización automática es una defensa muy eficaz contra las “cuenta fantasma” que muchos atacantes intentan explotar.

Desafíos y buenas prácticas en el control de acceso remoto en la nube

Aunque las ventajas son claras, la gestión de accesos en la nube trae retos específicos, sobre todo en infraestructuras complejas. La velocidad con la que cambian los servicios cloud y la movilidad de los equipos remotos exigen supervisión constante. No basta con configurar RBAC una vez y olvidarlo; hace falta una mentalidad de mejora continua para adaptarse a nuevas amenazas y cambios en el negocio.

Las buenas prácticas no se reducen a ajustes técnicos; también incluyen procesos internos. La formación del personal y la claridad en las políticas de acceso son tan importantes como las herramientas que las aplican. Un sistema de acceso fuerte es aquel que todos en la organización conocen y respetan.

Supervisar y auditar los accesos regularmente

La auditoría debe ser un proceso continuo, no solo una revisión anual. Utiliza herramientas de monitoreo en tiempo real para ver quién entra a los recursos críticos. Revisa con frecuencia los registros (logs) para detectar patrones sospechosos, como accesos correctos, pero en horarios inusuales. También es importante revisar los roles de manera periódica para evitar la “acumulación de privilegios”, y comprobar que los roles siguen teniendo sentido para las funciones actuales.

Formación en gestión de accesos para administradores y usuarios

El factor humano suele ser el punto más débil. Los administradores deben estar bien capacitados en la configuración de RBAC para evitar errores típicos, como dejar roles con permisos excesivos por descuido. Por su parte, los usuarios finales deben comprender por qué sus accesos son limitados y por qué deben avisar si detectan algo raro. Una cultura de conciencia en seguridad reduce la probabilidad de que los empleados intenten saltarse los controles de acceso por comodidad.

Gestión del acceso en arquitecturas híbridas y multinube

Si tu empresa usa varios proveedores de nube (por ejemplo, AWS y Azure), el reto es mantener la coherencia de las políticas. La separación entre plataformas puede hacer que un mismo usuario tenga permisos distintos para la misma tarea en diferentes nubes. Una solución es usar una plataforma de gestión de identidades centralizada (IAM federado) que actúe como “fuente única de verdad”, traduciendo los roles corporativos a permisos concretos en cada proveedor de nube de forma automática y coherente.

Herramientas y soluciones para la gestión de RBAC en equipos remotos

En el mercado hay muchas herramientas pensadas para simplificar la implantación de RBAC. Van desde soluciones nativas de los grandes proveedores cloud hasta plataformas especializadas en gestión de dispositivos móviles (MDM) y seguridad de identidades. La elección depende del tamaño de la empresa, el presupuesto y la complejidad de la infraestructura actual.

Lo más importante es optar por soluciones con buena interoperabilidad. En un entorno donde se usan cientos de aplicaciones SaaS, el sistema de gestión de accesos debe integrarse con todas ellas para evitar compartimentos aislados de información y posibles brechas ocultas.

Principales plataformas cloud con soporte RBAC

Las tres grandes plataformas dominan este espacio con herramientas sólidas:

- Microsoft Azure: Su RBAC está integrado con Azure Active Directory (ahora Entra ID), con roles predefinidos muy detallados y la opción de crear roles personalizados por recurso.

- Amazon Web Services (AWS): Utiliza IAM Policies, que permiten un control muy fino, útil en infraestructuras complejas donde se requiere gran precisión en los permisos.

- Google Cloud (GCP): Ofrece Cloud IAM, que destaca por su sencillez y su estructura jerárquica de organización, carpetas y proyectos, lo que ayuda a gestionar permisos a gran escala.

Integración con soluciones IAM

Para una gestión realmente centralizada, muchas empresas integran sus nubes con soluciones de Gestión de Identidades y Accesos (IAM) de terceros como Okta, Auth0 o Scalefusion. Estas plataformas permiten aplicar RBAC también a aplicaciones que no son nativas de la nube, como ciertos CRMs o herramientas de comunicación. Además, facilitan el uso de SSO (Single Sign-On), de modo que las personas del equipo remoto pueden entrar a todas sus herramientas con una sola identidad segura, mejorando al mismo tiempo la experiencia de uso y la seguridad.

Preguntas frecuentes sobre permisos basados en roles en la nube

La aplicación de RBAC suele plantear dudas legítimas tanto a la dirección como a los equipos técnicos. A continuación, se responden las preguntas más habituales que surgen durante el paso a un modelo de permisos basados en roles en entornos de nube.

¿Qué sucede si un empleado cambia de rol?

Esta es una de las ventajas más claras de RBAC. Cuando una persona cambia de departamento o recibe un ascenso, el administrador solo debe quitarla de su grupo anterior y añadirla al nuevo. De forma automática, pierde los accesos que ya no necesita y obtiene los nuevos permisos de su nueva función. Esto evita que los empleados conserven accesos antiguos (privilege creep) y hace que el cambio de puesto sea rápido y seguro.

¿Cómo escalar RBAC para grandes organizaciones?

Para escalar, la clave está en la jerarquía y la herencia. En lugar de gestionar miles de usuarios, gestiona unos cientos de roles bien definidos. Usa grupos anidados para organizar a las personas por región, departamento y función. Además, la automatización con scripts o herramientas de infraestructura como código (Terraform) permite copiar estructuras de RBAC en nuevos entornos o sedes en pocos minutos, ayudando a que la seguridad crezca al ritmo del negocio.

¿Qué errores comunes deben evitarse al implementar RBAC?

El error más frecuente es la “explosión de roles”, que ocurre cuando se crean demasiados roles especiales para casos concretos y el sistema termina siendo tan complejo como la gestión manual. Otro error es no revisar los roles con el tiempo; los procesos cambian y un rol definido hace dos años puede no encajar hoy. También conviene evitar asignar permisos directos a usuarios individuales “por rapidez”, ya que eso rompe la lógica de RBAC y crea zonas poco visibles en la estrategia de seguridad.

Para cerrar este análisis sobre la resolución del caos de acceso, conviene mencionar que el futuro de la gestión de identidades apunta al Acceso Justo a Tiempo (Just-In-Time Access). En este modelo avanzado, los usuarios no tienen permisos permanentes, sino que solicitan el rol que necesitan para una tarea concreta y lo reciben solo durante un tiempo limitado (por ejemplo, dos horas). Esta evolución del RBAC clásico reduce todavía más los riesgos, porque las “llaves” solo existen mientras se usan, lo que acorta la ventana de oportunidad para cualquier atacante. Además, la integración de Inteligencia Artificial permitirá anticipar qué roles necesita cada usuario según su carga de trabajo, automatizando la gestión de accesos a un nivel más alto.